本文目录导读:

在Teams企业办公环境中,规范账号管理是保障数据安全、提升协作效率的基础,以下是一套系统的策略,涵盖从创建、权限、认证到审计的全生命周期管理:

核心原则:从“谁在用”到“怎么用”

- 唯一身份源:所有Teams账号必须基于统一的身份认证系统,对于大型企业,建议使用Microsoft Entra ID或本地AD与Entra ID同步,确保员工、外包人员、合作伙伴的账号来源唯一。

- 最小权限原则:每个账号仅拥有完成工作所必需的权限,从文件访问到会议创建、频道管理,都应遵循此原则。

账号生命周期管理

账号创建与标准化

- 命名规范:统一格式,如

英文名.姓氏@公司域名,避免使用中文、特殊字符或拼音缩写(容易混淆)。 - 启用审核:新员工入职时,HR系统触发自动化流程,自动创建账号并分配基础Teams许可证(如Microsoft 365 E3/E5)。

- 必备属性:确保账号包含部门、职位、直属领导、物理位置等信息,便于后期权限分组。

账号权限划分(关键)

- 用户角色:

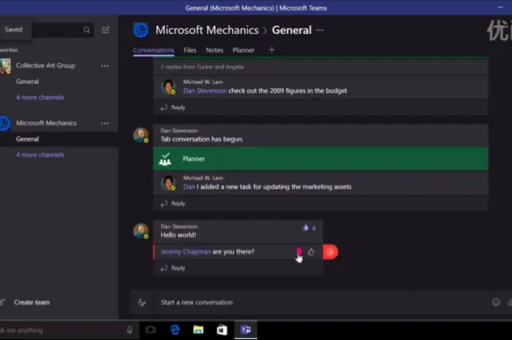

- 普通成员:仅能查看、编辑所在团队内容。

- 团队所有者:可管理团队成员、频道设置、应用添加。

- 全局管理员:用于IT运维,建议启用条件访问策略限制其登录环境。

- 外部协作:使用Azure AD外部协作设置严格控制邀请外部用户,建议:

- 默认阻止所有外部邀请。

- 启用“允许特定域”白名单(如仅允许

合作伙伴.com)。 - 对外部用户设置过期时间(如90天后自动失效)。

账号安全加固

- 多因素认证:必须启用,尤其对管理员和远程办公人员,可要求基于手机或FIDO2密钥的二次验证。

- 条件访问策略:

- 非公司网络禁止访问敏感Teams频道。

- 不合规设备(如未安装防病毒软件的BYOD设备)仅允许通过Teams Web版访问,禁止下载文件。

- 根据风险用户(如异地登录时)自动强制要求更改密码或会话失效。

- 密码策略:实施无密码认证优先(如Windows Hello for Business、Microsoft Authenticator),大幅降低凭证泄露风险。

账号停用与删除

- 自动化处理:HR系统记录员工离职或转岗后,IT系统应自动执行:

- 立即撤销Teams许可。

- 将其从所有团队和文件共享中移除(保留其个人OneDrive数据30天供后续交接)。

- 将其邮件和聊天记录转交其主管或归档。

- 将其账号转换为“禁用用户”,而非删除,以保留历史协作记录。

- 交接操作:创建交接专用团队,将所有相关文件、聊天记录、会议记录迁移至交接团队,并设置新负责人为所有者。

团队(Team)级别的规范管理

- 团队创建限制:禁止所有用户自由创建团队,需用户提交申请(如通过IT自助门户),审批通过后由管理员创建。

- 团队模板:为不同场景(如项目制、部门、跨部门咨询)预设标准化模板,包含频道结构(如“项目计划”、“问题反馈”、“知识库”)和默认权限设置。

- 过时团队清理:设置团队过期策略(如Microsoft 365组生命周期策略),每半年或一年团队自动过期,需所有者续期,未续期的团队会被归档或删除。

监控与审计

- 启用审计日志:记录每次对敏感频道的访问、文件下载、外部用户添加等操作,建议将日志导出至SIEM系统(如Microsoft Sentinel)进行实时分析。

- 异常行为监控:一个普通成员一小时内下载了100份项目文档;一个账号在非工作时间频繁添加外部用户;这些都应触发告警。

- 定期审查:每季度进行一次账号审计,核查:

- 是否存在从未使用的“僵尸账号”?

- Team所有者是否过多?(建议每个团队不超过5个所有者)

- 外部用户是否仍有访问权限?

- 管理员是否有限分配了超过其职责的权限?

常见风险与应对

| 风险场景 | 规范管理措施 |

|---|---|

| 离职员工账号未被清理 | 与HR系统集成,实现自动化禁用。 |

| 外部用户通过个人Microsoft账户加入 | 禁止“Microsoft账户”登录,仅允许工作账号或符合白名单的外部域名账号。 |

| 误操作或将敏感文件分享给错误的人 | 开启“Microsoft 365信息保护”中的敏感信息类型,自动阻止包含身份证号/银行卡号的文档在外部分享。 |

| 员工使用弱密码 | 强制要求使用密码管理器生成复杂密码,并启用MFA。 |

工具推荐

- Entra ID(Azure AD):账号管理的核心。

- Microsoft 365 组生命周期策略:自动管理团队创建与过期。

- Microsoft Endpoint Manager:管理访问Teams的设备(如要求设备合规才允许安装客户端)。

- Cloud App Security (MCAS):监控异常行为(如异常的文件下载量)。

构建“三位一体”管理体系

| 维度 | 关键动作 |

|---|---|

| 技术层 | 单一目录、MFA、条件访问、自动化闭环。 |

| 制度层 | 发布《Teams账号与权限管理办法》,明确创建审批流程、外部协作规则、定期培训。 |

| 文化层 | 通过内部培训让员工理解“账号即身份”,外泄风险及正确协作方式。 |

最有效的规范,往往是从限制初始入口(仅IT可控)和透明化所有操作(可追踪、可审计)开始的,如果您的企业规模较大,建议分阶段实施:先推行强密码+MFA,再推动自动化创建-清理,最后实施条件访问策略。

标签: 安全规范

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。